- Veröffentlichungsdatum : 16.11.2019

- – Letztes Update : 15.11.2019

- 10 Min -

- 2053 Wörter

- - 9 Bilder

GNSS und Navigation Warfare

Die Abhängigkeit der Gesellschaft und der Sicherheitskräfte von satellitengestützten Diensten ist größer als gedacht. Dabei hat Satellitennavigation einige technische Schwachstellen. Der Signalempfang kann mit einfachen Mitteln gestört oder mit einigem Aufwand verfälscht werden. Kriminelle und gegnerische Kräfte haben dies bereits erfolgreich ausgenützt. Im Bundesheer sind Tausende GPS-Empfänger in Verwendung. Es gibt Möglichkeiten für Schutzmaßnahmen, wenn auch nicht für alle.

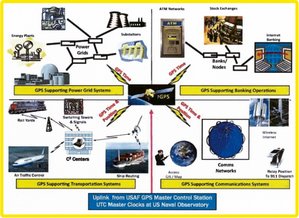

In den vorhergehenden Artikeln wurden einerseits die Grundlagen und die Funktionsweisen der beiden westlichen Global Navigation Satellite Systems (GNSS) GPS und Galileo beschrieben, sowie deren Fehlerquellen aufgezeigt. Neben dem US-amerikanischen GPS und dem europäischen Galileo sind das russische GLONASS und das chinesische COMPASS weltweit als GNSS verfügbar. Die hohe Verbreitung von Satelliten-Navigation (SatNav) bzw. Position-Navigation-Timing-(PNT-)Diensten in der Gesellschaft, vom Logistiker bis zu den vernetzten Banken, die einen genauen Zeitstempel benötigen, basiert auf den Vorzügen der GNSS, nämlich weltweit, hochgenau und kostengünstig verfügbar zu sein. Diese hohe Durchdringungstiefe bzw. Abhängigkeit hat sich in den Streitkräften durchgesetzt, wo der „GNSS-“ bzw. „GPS-track“ nicht nur ein wesentlicher Beitrag für das Lagebild (Friendly Force Tracking) ist, sondern auch genaue PNT-Daten für den erfolgreichen Einsatz vieler moderner Waffensysteme oder Plattformen unbedingt erforderlich sind.

Satellitennavigation

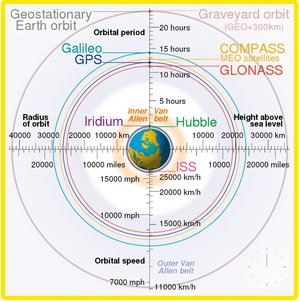

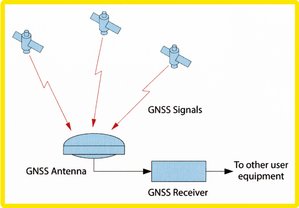

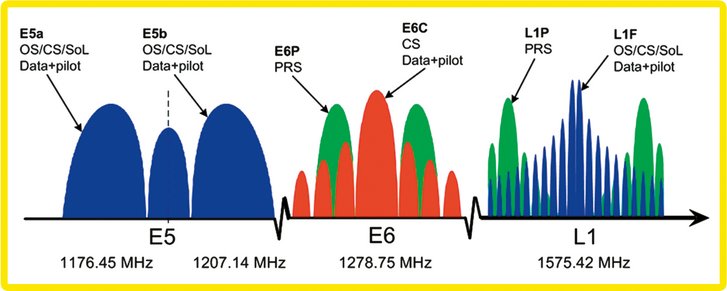

Für die weitere technische Diskussion sei hier kurz die Funktionsweise von GNSS zusammengefasst: Eine weltumspannendende Konfiguration von ca. 25 bis 30 Satelliten (z. B. Galileo, GPS) befähigt normalerweise eine direkte Funkverbindung zu mindestens vier Satelliten, was die Mindestanzahl für eine korrekte Positionsbestimmung ist (siehe Abbildung 1). Das hochpräzise Signal der Satelliten ermöglicht durch die Zusammensetzung des modulierten Informationsinhaltes (Navigation Message) eine genaue Berechnung der Position und liefert – quasi als Nebenprodukt – die äußerst präzise SatNav-Zeit. Die Ausstrahlung dieser SatNav-Signale erfolgt auf genau abgestimmten Frequenzen (z. B. 1575,42 MHz für das originale GPS-L1-Signal), um gegenseitige Beeinträchtigungen (Interferenzen) möglichst zu vermeiden.

Für die weitere Diskussion betreffend Bedrohungen ist jedoch auch die Orbitalhöhe aller SatNav-Satelliten (GPS, Galileo, GLONASS und COMPASS) besonders wichtig, nämlich die Mid Earth Orbit (MEO) mit ca. 20 000 bis 25 000 km Höhe (siehe Abbildung 1). Da das ausgesendete Signal in Space (SiS) der Navigationssatelliten keine besonders hohe Ausgangsleistung aufweist, ist das nach ca. 20 000 km Reise an der Erdoberfläche ankommende und durch die Empfänger zu entschlüsselnde Navigationssignal nur sehr schwach. Es ist fast auf dem Niveau des elektronischen Grundrauschens. Daher ist die „Durchdringungskraft“ des GNSS-Signales z. B. durch eine Autokarosserie viel geringer als des Handysignal. Außerdem kann schon eine relativ dünne Vegetationsschicht z. B. Baumkronen das GPS-Signal blockieren, was sicher schon vielen Lesern persönlich aufgefallen ist. Dasselbe Problem, nämlich der Verlust des GNSS-Signales und damit keine aktuelle PNT-Lösung, trifft bei Anwendungen wie in Gebäuden, Tunnels und unterirdischen Anlagen zu.

Satelliten-Navigation ist eine Schlüsseltechnologie

Trotz der angeführten Einschränkungen haben die GNSS-Dienste in den vergangenen beiden Jahrzehnten mit dem GPS als Speerspitze einen beeindruckenden Siegeszug für PNT-Lösungen hingelegt. Die Durchdringung begann im Bereich der klassischen Navigation (z. B. Schiffs- und Flugverkehr) und wurde insbesondere aufgrund des ausgezeichneten Kosten-Leistungsverhältnisses der Mikrochips massiv ausgeweitet. Spätestens im Laufe der Miniaturisierung, wie bei Smartphones, sind GNSS-Lösungen in der modernen Gesellschaft omnipräsent (siehe Abbildung 2). Die aktuelle Durchdringung bzw. Abhängigkeit von GNSS-Lösungen ist so enorm angewachsen, dass die GNSS-Dienste als kritische Infrastruktur ähnlich der Wasserversorgung oder des Stromnetzes für den Basis-Betrieb eines modernen Staates bzw. seiner Gesellschaft unbedingt erforderlich sind. Viele der öffentlichen Dienste von Stromnetzen über Kommunikationsnetze und von Banknetzen bis hin zu den Logistikketten, aber auch viele Einsatzorganisationen benötigen ein verlässliches GNSS-Signal. Dies ist einer der Gründe, weshalb die vier großen Staaten/Blöcke der Welt (USA, Russland, EU und China) trotz der hohen Kosten und bestehenden Alternativen ein eigenes GNSS-System entwickelt haben und langfristig betreiben werden. Für das europäische Galileo läuft derzeit die Entwicklung der Umsetzungskonzepte für Galileo Second Generation (G2G). Galileo wird nach dem heutigen Informationsstand zumindest bis zur Mitte des 21. Jahrhunderts ausgeplant und betrieben werden.

Bedrohungen gegen Satellitennavigation

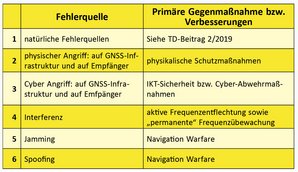

Die natürlichen Bedrohungen und mögliche Gegenmaßnahmen für eine verlässliche Satelliten-Navigation wurden bereits im TD-Heft 2/2019 ausführlich beschrieben. Sie umfassen primär

- Satellite and Receiver Clock Errors,

- Ionospheric and Atmospheric Delays,

- Multipath Errors, Dilution of Precision.

Die Tabelle ergänzt diese natürlichen Fehlerquellen mit künstlich/menschlich generierten Angriffsvektoren. Neben den natürlichen Fehlerquellen der Satellitennavigation und Gegenmaßnahmen zur Verbesserung der PNT-Lösungen soll noch kurz auf die Bedrohung der GNSS-Infrastruktur (Satelliten und Ground Stations) sowie der Empfänger eingegangen werden. Dies kann einerseits mit physischen Mitteln wie Sprengen aber auch mit Cyberangriffen erfolgen (siehe Tabelle). Besonders die Bedrohung aus dem Cyber-Bereich ist wegen der hohen Vernetzung der GNSS-Infrastrukturen sowie des hohen Grades der Digitalisierung der nachfolgenden Anwendungen besonders relevant. Die GNSS-Betreiber wie die European Space Agency (ESA) mit Galileo müssen Gegenmaßnahmen mit Priorität umsetzen.

Die Kategorien 4 bis 6 (Interferenz, Jamming und Spoofing) werden üblicherweise unter Navigation Warfare (NavWar) geführt. Bei klassischen Interferenz-Problemen steckt grundsätzlich keine böswillige Absicht dahinter, sondern meist Unwissen oder simple wirtschaftliche Überlegungen. Das Frequenzspektrum ist physikalisch beschränkt, und nicht alle Frequenzen eignen sich für alle Anwendungen. Es gibt also ein hohes Gedränge und eine maximale Ausnützung der Bandbreiten. Dies kann bei Unachtsamkeit bzw. in besonderen technischen Situationen (z. B. Amplitudenüberlagerung) zur Interferenz mehrerer Signale führen, bei denen der Informationsgehalt nicht mehr nutzbar ist. Diese Situation (Kampf um Frequenzen) wird durch die weltweite Dimension der GNSS noch verstärkt.

Die Bedrohungsanalyse für GNSS-Angriffe mit Mitteln des Elektronischen Kampfes (siehe Abbildung 3) aus Sicht des Aggressors lässt sich leicht zusammenfassen:

- klares Ziel, weil die Frequenzen der GNSS bekannt sind;

- leichtes Ziel, weil nur eine geringe elektromagnetische Ausgangsleistung (Watt) benötigt wird, um das GNSS-Signal zu eliminieren;

- sofort massive Auswirkungen, da viele GNSS-Lösungen als kritisch eingestuft sind und ein Kaskadeneffekt ausgelöst werden kann;

- derzeit kaum Gegenmaßnahmen implementiert, weil dieser Angriffsvektor ein neues Terrain (digitales Schlachtfeld) ist und das Bewusstsein für diese Angriffsmethode noch gering ist;

- schwer zu detektieren und nachzuweisen, weil bis jetzt eher selten sowie ungewohnt und die Aufklärungsmittel daher nur eingeschränkt vorhanden sind.

Zusammenfassend ergibt sich aus Sicht des Angreifers ideale Kosten-Nutzen Relation: relativ geringe Kosten für ein bösartiges NavWar-Paket, aber massive Auswirkungen bzw. Schäden. Gleichzeitig ist beim Einsatz eine geringe Eigengefährdung zu erwarten. Neben dem Interferenz-Fall (siehe Tabelle) gibt es bei NavWar primär zwei Angriffsvektoren: Jamming und Spoofing.

Jamming und Spoofing

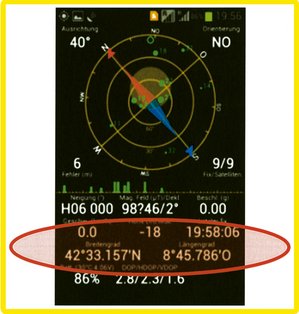

Beim Jamming wird ein elektronischer Geräuschpegel im bekannten GNSS-Frequenzband emittiert, der das GNSS-Signal überlagert und dazu führt, dass das GNSS SiS nicht auslesbar ist und daher keine PNT-Lösung errechnet werden kann. Der Spoofing-Angriff ist um vieles trickreicher, da ein ähnliches, aber gefälschtes GNSS-Signal generiert wird, das beim Empfänger in eine rechnerisch korrekte PNT-Lösung umgewandelt wird, aber nicht der Realität entspricht.

Jamming ist ein billiger Angriff, der trotzdem ausgezeichnet funktioniert, da illegale GNSS-Jammer schon für wenig Geld beschaffbar sind. Diese können auf dem Empfänger üblicherweise erkannt werden, weil keine PNT-Lösung errechnet und daher keine GNSS-Koordinate dargestellt wird. Trotzdem könnte ein einfacher Jamming-Angriff zum kaskadenartigen Ausfall von kritischer Infrastruktur führen.

Die Spoofing-Attacken sind technisch um ein vielfaches aufwändiger und müssen anlassbezogen geplant werden. Dabei könnte es sein, dass der GNSS-Nutzer oder Betreiber für einen längeren Zeitraum diesen elektronischen Angriff überhaupt nicht realisiert und laufend Entscheidungen aufgrund falscher Koordinaten trifft (man denke an den Targeting-Prozess oder das Fahren im minenverseuchten Gelände). Mehr Details zu den möglichen Angriffsszenarien wie konkrete Ziele oder Steuerung hybrider Angriffsverfahren können hier aus Sicherheitsgründen nicht weiter erörtert werden. Jamming und Spoofing sind illegal und nicht nur in Österreich verboten.

Gegenmaßnahmen

Zur Analyse der möglichen Maßnahmen gegen eine Jamming- oder Spoofing-Attacke wird am besten die Prozesskette untersucht (Abbildung 5), wobei aus Klassifizierungsgründen nur eine einfache Übersicht der möglichen Maßnahmen abgebildet werden kann:

- Verbesserung der GNSS-Signale;

- Technische Maßnahmen beim Signalempfang bzw. bei der Antenne;

- Adaptierungen im Empfänger wie spezielle Software.

Alle vier GNSS-Betreiber haben in den vergangenen Jahren nicht nur eine zweite oder dritte Signalfrequenz in Betrieb genommen, sondern neben dem offenen und für alle zugänglichen Signal auch ein verschlüsseltes SiS entwickelt, dessen Schlüssel nur ausgewählten Nutzern zur Verfügung gestellt wird (siehe Abbildung 7). Bei Galileo werden die Signalbänder L1/E1, E5 und E6 mit den Frequenzen 1176, 1278 und 1757 MHz für die unterschiedlichen Services (Open Service - OS, Public Regulated Services - PRS und Commercial Service - CS) benützt. Durch den Betrieb von mehreren Frequenzen und möglicherweise von mehreren GNSS (Multi-Konstellation) können nicht nur natürliche Fehlerquellen minimiert werden, auch der Jamming-Angriff wird durch den Einsatz von mehreren Frequenzen komplizierter. Als weitere Maßnahme gegen Jamming wurde nun die Ausweitung des Frequenzbandes eingeführt. Das Signal ist nun breiter.

Im Bereich der technischen Ausprägung des Empfangsmoduls bzw. der Antenne sind einige innovative Gegenmaßnahmen im NavWar in Erprobung. Im regulären Verfahren sollte ein ähnlich starkes Signal von etwa fünf bis zehn Satelliten eingeführt werden, die unterschiedlich hoch am Horizont stehen. Bei einer einfachen Jamming- oder Spoofing-Attacke wird üblicherweise eine semistationäre Quelle benutzt, die alle anderen, nämlich die richtigen Signale aus dem Weltraum, überstrahlt. Dieser Unterschied, eine starke Quelle versus mehrerer schwacher räumlich verteilter Quellen, kann möglicherweise mit spezieller Hard- und Software herausgefiltert werden (Negativauslese der starken Einzelquelle).

Die Gegenmaßnahmen für Spoofing könnten einerseits im verschlüsselten Signal und andererseits in der Adaptierung im Empfangsmodul liegen. Spezialsoftware im Berechnungsmodul könnte die unterschiedlichen Quellen des SiS vergleichen sowie analysieren und idealerweise vor einem anlaufenden möglichen NavWar-Angriff warnen. Eine derzeit wirksame Methode gegen Spoofing ist die Verwendung eines verschlüsselten Signales wie das Galileo PRS (siehe Abbildung 4), das durch mehrere Frequenzbänder breit bedient wird und die breiteste Abstrahlung aufweist, und ohne den entsprechenden Schlüssel vom Grundrauschen idealerweise nicht unterschieden werden kann.

Was macht Österreich?

Das Galileo PRS-Signal ist zwar grundsätzlich kostenfrei, kann jedoch von einem Mitgliedstaat nur eingesetzt werden, wenn eine Galileo Competent PRS Authority (CPA) eingeführt ist. Zur Nutzung des PRS in Österreich für das Militär und die kritische Infrastruktur ist das BMLV gemeinsam mit dem Bundesministerium für Verkehr, Innovation und Technik (BMVIT) und dem Bundeskanzleramt (BKA) aktiv in die Formierung der nationalen Galileo-Behörde (CPA) involviert. Nach den derzeitigen Planungen soll diese Behörde in Österreich ca. zehn Personen umfassen und gemeinsam durch das BKA und das BMLV betrieben werden. Die technisch-operativen gesamtstaatlichen Aufgaben dieser Behörde sollen als neuer Bereich im Institut für Militärisches Geowesen (IMG) angesiedelt werden.

Zusätzlich zu den beschriebenen Gegenmaßnahmen im Bereich des Satellitensignales, der technischen Ausprägung beim Empfänger, bei der Antenne sowie im Berechnungsmodul selbst ist eine Koppelung mit Nicht-GNSS-Lösungen zur Sicherstellung von robusten PNT-Lösungen durchführbar. Diese alternativen (nicht-GNSS) PNT-Dienste können einerseits funkwellenbasiert sein – wie Ortung durch das GSM-(Handy-)Netz – sowie andererseits völlig unabhängig wie ein Inertialsystem (INS) sein. Die Kombination verschiedener PNT-Lösungen (z. B. GNSS mit INS) führt jedoch fast immer zu Mehrkosten, sowohl bei der Anschaffung als auch im Betrieb und sollte daher nur bei konkretem Bedarf implementiert werden. In diesem Zusammenhang ist die Notwendigkeit eines Tests der verschiedenen technischen Ausprägungen der PNT-Lösungen hervorzuheben. Nur wenn das ÖBH die Möglichkeiten zum selbstständigen Testen der NavWar-Verfahren Jamming und Spoofing und deren Auswirkungen auf die eigenen Systeme analysieren sowie die geplanten Abwehrmaßnahmen testen und evaluieren kann, werden die richtigen Entscheidungen getroffen und damit die Sicherheit der Plattformen/Systeme und deren Besatzung gewährleistet.

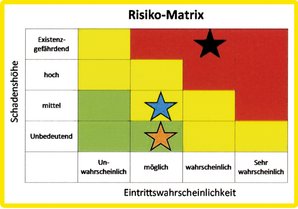

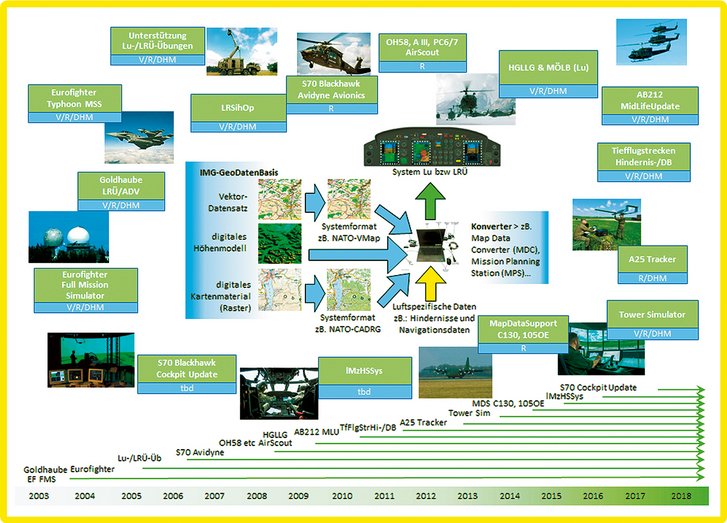

Die idealtypische Vorgangsweise im ÖBH betreffend NavWar wäre zuerst die Analyse sämtlicher Plattformen und Systeme, die GNSS (primär GPS oder Galileo) benützen. Die Abbildung 6 zeigt beispielhaft alle Plattformen und Systeme der österreichischen Luftstreitkräfte, die durch das IMG nicht nur mit Geo-Daten bedient werden, sondern deren GNSS-Koordinaten auch wichtige Information für die Planung, den Einsatz oder die Nachbereitung von Missionen darstellen. Im ÖBH sind Tausende GNSS-Geräte (primär GPS-Empfänger) im Einsatz, aber nicht alle sind lohnende Ziele von NavWar-Angriffen bzw. müssen besonders geschützt sein. Idealerweise könnte man alle eingesetzten GNSS-Empfänger möglichst robust gegen Jamming- und Spoofing-Angriffe ausrüsten, was aber zu massiven Mehrkosten führen würde. Im Sinne der Sparsamkeit wäre daher eine Gruppierung aller GNSS-Geräte – im Sinne einer Risikomatrix – am zweckmäßigsten (siehe Abbildung 7). Abhängig von Einsatzszenarien der jeweiligen Geräte/Systeme/Plattformen werden die Eintrittswahrscheinlichkeiten (z. B. unter EloKa-Bedrohung sehr hoch) und deren Auswirkungen (z. B. Drohnenabsturz und damit Totalverlust) für NavWar dargestellt. Für jedes System können die Gegenmaßnahmen konkret identifiziert und die Budgetkosten sowie ein Transformationspfad von einfachen GNSS zu robusten PNT hinterlegt werden.

Auf einen Blick

Der erste Schritt bei NavWar bzw. sicheren PNT-Diensten in Österreich sollte die Erhöhung des Bewusstseins sowohl im ÖBH als auch bei den Betreibern der kritischen Infrastruktur über diese neue Bedrohung sein. Darauf aufbauend ist eine Analyse aller potenziell betroffenen Systeme und Plattformen durchzuführen und eines adäquaten Transformationspfades für robuste PNT-Dienste anzulegen. Die Gegenmaßnahmen, von der Implementierung des Galileo PRS bis zu kombinierten PNT-Lösungen, sind für die Sicherheit aber auch die Auftragserfüllung unbedingt notwendig, verlangen jedoch Ressourcen zur Umsetzung.

Brigadier Mag. Dr. Friedrich Teichmann, MSc MAS ist Leiter des Institutes für militärisches Geowesen.